Cara Mudah Meretas Password Wifi dengan Wifiphisher

Cara mudah meretas password wifi dengan wifiphisher – Ingin mendapatkan password wifi tapi tidak punya banyak waktu? Meretas WPA2 butuh waktu terlalu lama dan tidak semua access point mengaktifkan WPS. Untuk mengatasi situasi ini, sekarang ada aplikasi hack yang mudah dijalankan. Berikut adalah cara yang pasti berhasil untuk meretas password wifi dengan wifiphisher.

Meretas password wifi dengan wifiphisher

Idenya di sini adalah dengan menciptakan sebuah evil twin AP, kemudian melakukan de-autentifikasi atau DoS pada user dari AP sungguhan mereka. Saat mereka melakukan re-autentifikasi ke AP palsu kami dengan SSID yang sama, mereka akan melihat sebuah halaman website yang tampak legitimate yang meminta password mereka karena “upgrade firmware”. Saat mereka memberikan password mereka, kita menangkapnya dan membiarkan mereka untuk menggunakan evil twin sebagai AP mereka, jadi mereka tidak mencurigai apa pun. Brilian!

Ringkasnya, Wifiphisher melakukan langkah-langkah berikut:

De-autentifikasi user dari AP sah mereka.

Membiarkan user untuk autentifikasi ke evil twin kita.

Menawarkan website pada user pada sebuah proxy yang memberitahu mereka bahwa “upgrade firmware” telah berlangsung, dan bahwa mereka harus melakukan autentifikasi lagi.

Password wifi diberikan kepada hacker dan user tidak tahu apa yang terjadi.

Script serupa sudah beredar beberapa saat, seperti Airsnarf tapi script Wifiphisher baru ini lebih canggih. Selain itu, kita selalu bisa melakukan semua ini secara manual, tapi sekarang kita punya script yang menjalankan semua prosesnya secara otomatis.

Untuk melakukan hack ini, kita akan butuh Kali Linux dan dua wireless adapter yang salah satunya harus mampu melakukan injeksi paket. Di sini, kita akan menggunakan Alfa AWUS036H. Boleh saja menggunakan yang lain, tapi sebelum melakukannya, pastikan kompatibel dengan Aircrack-ng (kapabel dengan paket injeksi).

Langkah-langkah meretas password wifi dengan wifiphisher

Langkah 1: Download Wifiphisher

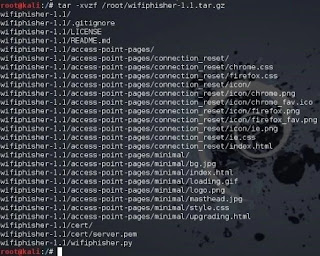

Untuk mulai meretas password wifi dengan wifiphisher, nyalakan Kali dan buka terminal. Lalu download Wifiphisher dari Github, dan unpack kodenya.

kali > tar -xvzf /root/wifiphisher-1.1.tar.gz

Seperti yang bisa kita lihat di bawah ini, kita telah mengekstrak source code Wifiphisher.

Sebagai alternatif, kita bisa mengklon kodenya dari Github dengan mengetik:

kali > git clone https://github/sophron/wifiphisher

Langkah 2: Masuk ke Direktori

Berikutnya, masuk ke direktori yang dibuat Wifiphisher saat diekstrak. Misalnya, /wifiphisher-1.1

kali > cd wifiphisher-1.1

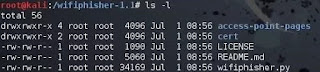

Saat mendaftar isi dari direktori tersebut, kita akan melihat di sana ada script wifiphisher.py

kali > ls -l

Langkah 3: Jalankan script tadi

Kita bisa menjalankan script Wifiphisher dengan mengetikkan:

kali > python wifiphisher.py

Perhatikan bahwa kita mengawali script dengan nama interpreternya, phyton.

Saat pertama kita menjalankan script tersebut, mungkin ia akan memberitahu bahwa “hostapd” tidak ditemukan dan akan meminta kita untuk menginstalnya. Instal dengan mengetik “y” untuk ya. Proses instalasi hostapd kemudian akan berlangsung.

Setelah selesai, sekali lagi, jalankan script Wifiphisher.

kali > python wifiphisher.py

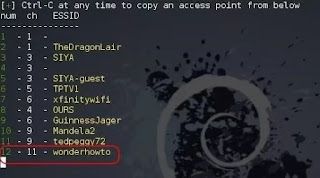

Kali ini, ini akan memulai server web pada port 8080 dan 443, lalu mulailah mencari jaringan wifi yang tersedia.

Setelah selesai, daftar semua jaringan wifi yang tersedia akan muncul. Perhatikan di bagian bawah contoh bahwa jaringan “wonderhowto” telah ditemukan. Jaringan itulah yang akan kita serang.

Langkah 4: Kirimkan Serangan dan Dapatkan Password

Tekan Ctrl + C pada keyboard dan kita akan diminta memilih nomor AP yang akan kita serang. Ambil contoh nomor 12.

Saat kita menekan Enter, Wifiphisher akan menampilkan layar seperti di bawah ini yang menunjukkan interface yang sedang digunakan dan SSID AP yang sedang diserang dan dikloning.

User target telah dide-autentifikasi dari AP mereka. Saat mereka melakukan re-autentifikasi, mereka akan diarahkan ke AP evil twin hasil kloning.

Saat mereka melakukannya, proxy pada web server akan menangkap permintaan mereka dan memunculkan pesan yang terlihat otentik bahwa pembaruan firmware telah berlangsung pada router mereka dan mereka harus melakukan re-autentifikasi.

Perhatikan bahwa password telah dimasukkan, nullbyte, dan Submit.

Saat user memasukkan password mereka, password itu akan diteruskan kepada kita melalui terminal terbuka Wifiphisher, seperti yang terlihat di bawah. User akan diteruskan ke web melalui sistem kita dan ke internet, tidak pernah mencurigai kesalahan apa pun yang telah terjadi.

Nah, tidak ada password wifi yang aman! Banyak cara menghack password wifi yang sudah beredar. Ikuti terus situs ini untuk mendapatkan trik-trik baru, cara hack, aplikasi hack, dan apa saja seputar hacking. Selamat mencoba.

Sumber: Belajar Codings

Tiada ulasan